使用VPS或专属主机最需要维护的莫过于伺服器的安全性,

针对初学者来说,伺服器需要调教的配置较多,

容易因为漏洞让骇客有机可乘,

在中国伺服器安全模组有早期的主机卫士、安全狗,

而接下来要介绍的云锁Cloudlock则是近期热门的伺服器防御厂商,

透过本地图形化介面摆脱传统指令的维护方式,

配置更容易上手。

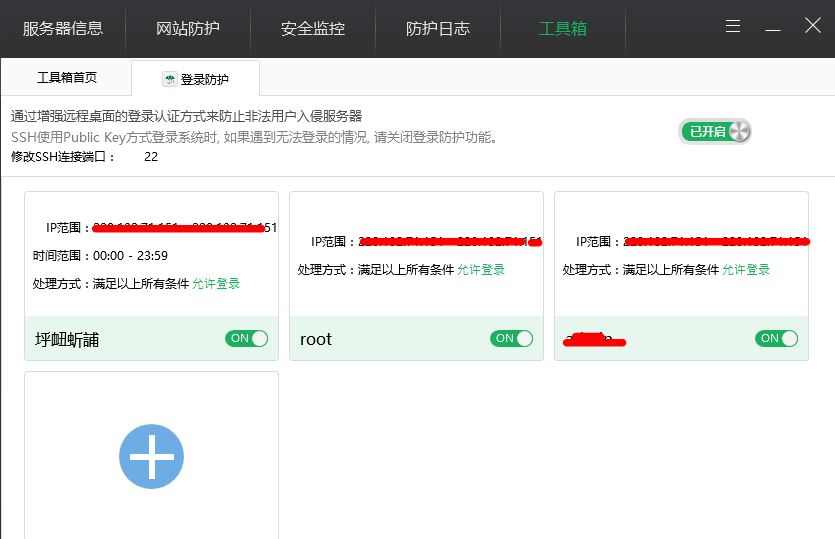

上图为云锁本地端控制程式画面,

大致可以了解到云锁Cloudlock的基本功能包括

漏洞防护、站点后台防护、CC防护、SSH登入保护、敏感词汇过滤(非常适合中国站点使用)、

防盗链、IP黑白名单控制等功能。

透过netstat指令查看主机网路连接情形

netstat -ntu | awk '{print $5}' | cut -d: -f1 | sort | uniq -c | sort -n

IP前方连接数若破百则须留意该IP是否正在攻击主机。

云锁官方Linux配置说明 http://help.yunsuo.com.cn/guide/Lin_inst.html

32位元版本

wget http://download.yunsuo.com.cn/yunsuo_agent_32bit.tar.gz tar zxvf yunsuo_agent_32bit.tar.gz chmod +x yunsuo_agent_32bit.bin ./yunsuo_agent_32bit.bin

64位元版本

wget http://download.yunsuo.com.cn/yunsuo_agent_64bit.tar.gz tar zxvf yunsuo_agent_64bit.tar.gz chmod +x yunsuo_agent_64bit.bin ./yunsuo_agent_64bit.bin

如果海外主机无法顺利下载压缩档,可改备用网址(2016/10/9更新)

32位元

wget https://dl.dropboxusercontent.com/s/d2fybb600caxbe4/yunsuo_agent_32bit.tar.gz tar zxvf yunsuo_agent_32bit.tar.gz chmod +x yunsuo_agent_32bit.bin ./yunsuo_agent_32bit.bin

64位元

wget https://dl.dropboxusercontent.com/s/cxkxnp9owajznxp/yunsuo_agent_64bit.tar.gz tar zxvf yunsuo_agent_64bit.tar.gz chmod +x yunsuo_agent_64bit.bin ./yunsuo_agent_64bit.bin

安装完毕后可透过指令检查云锁运行状态

ps -ef | grep yunsuo_agent

如果有移除云锁的需求,防御模组亦可透过简单指令移除

/usr/local/yunsuo_agent/uninstall

接下来请下载云锁PC控制端 http://www.yunsuo.com.cn/ht/software/

官方PC控制端安装教学 http://www.yunsuo.com.cn/help/center#/qs/qs-02

安装时可能会出现系统语言不符的问题,

可搭配Locale Emulator程式修改语系为中文(中华人民共和国),时区为+8北京

Locale Emulator 阿荣福利味 http://www.azofreeware.com

下图为云锁Cloudlock的CC防御画面,预设策略为低,

可手动调整到中等防御,辨别所有新IP访客行为进行防御,

须留意中等防御会造成Let’s Encrypt模组无法签发的问题。

下图为云锁Cloudlock监控系统资源画面,需手动开启CPU、记忆体与网路I/O监控才会生效。

下图为云锁Cloudlock监控网站PV等访客数量,预设为停用需手动开启。

下图为云锁Cloudlock相关防护功能,

其中自定义CDN工具已预先配置常见CDN的IP列表,

接下来介绍登入保护工具。

下图为SSH登入保护的控制面板,

可控制SSH登入连接埠、IP网段、开放时间。

由于云锁预设安全模式将会启动SSH的key验证,

需要在伺服器产生公钥与私钥提高SSH验证的安全性,

在未开启登入保护下进入SSH终端输入以下指令

建立帐户的/.ssh隐藏资料夹并给予权限

mkdir -p ~/.ssh chmod 700 ~/.ssh

产生金钥

ssh-keygen

接下来对话均输入Enter预设即可

金钥产生后将id_rsa.pub输出成authorized_keys档案

cp ~/.ssh/id_rsa.pub ~/.ssh/authorized_keys

下载帐户/.ssh/id_rsa档案,

将档案透过PuTTYgen读取转存成.ppk私密金钥(private key)

PuTTYgen 下载官网 http://www.chiark.greenend.org.uk

经测试云锁Cloudlock可以顺利搭配VestaCP面板使用,

但建议安装VestaCP时选择不安装Firewall模组的fail2ban,

由云锁Cloudlock进行伺服器防御,

而VestaCP后台建议修改登入连接埠降低被入侵的可能性。

VestaCP面板安装教学 https://hzsh.xyz/679